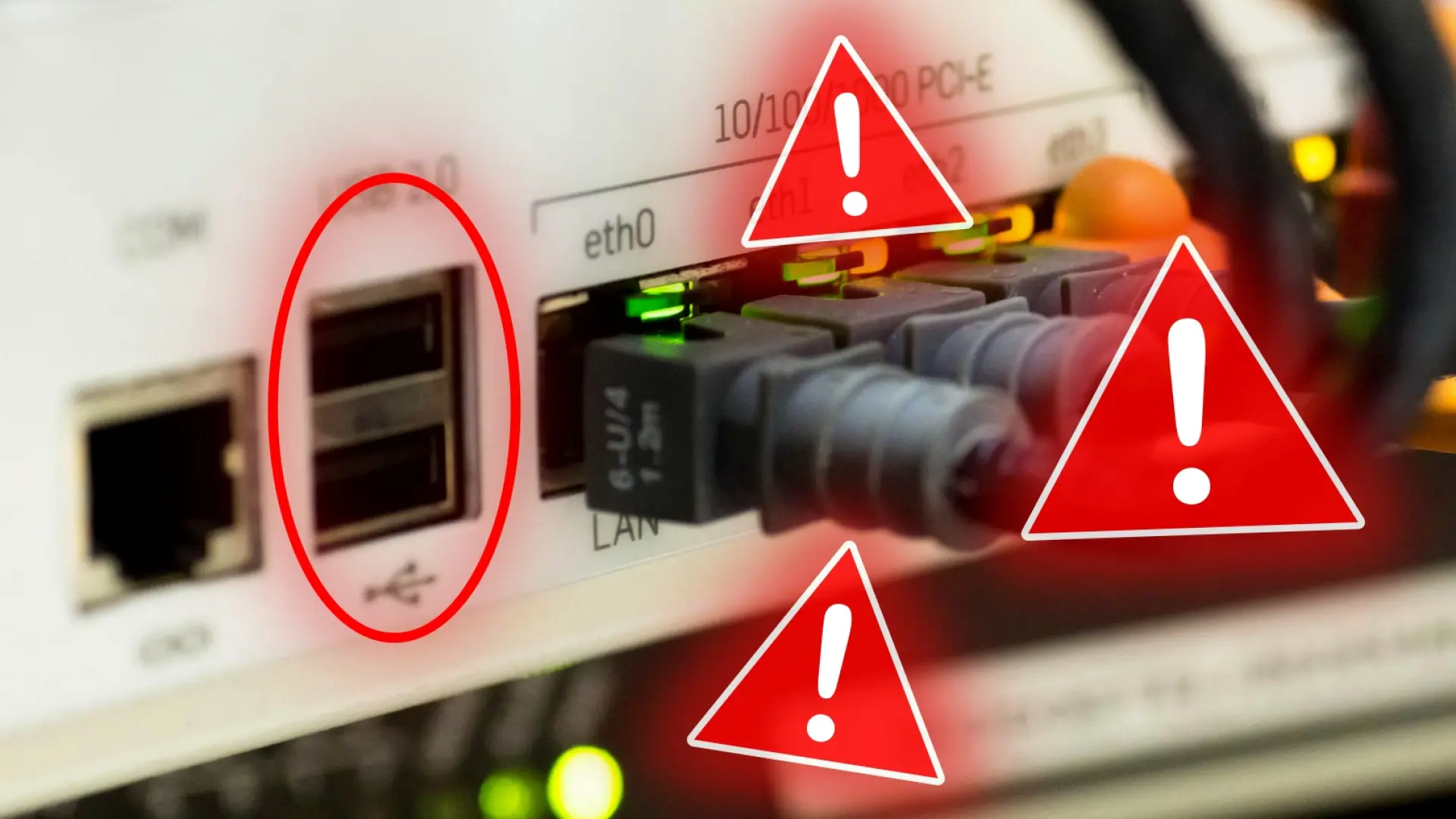

El router WiFi, ese discreto dispositivo que solemos relegar a un rincón, es la puerta de entrada principal a nuestra vida digital. A menudo, lo vemos simplemente como un emisor de señal, sin prestarle la atención que merece a sus capacidades y, sobre todo, a sus vulnerabilidades. Entre las características menos comprendidas y más subestimadas en términos de riesgo, se encuentra el puerto USB que muchos modelos incorporan. Lo que parece una función conveniente para compartir archivos o conectar una impresora, se ha revelado como un potencial talón de Aquiles para la seguridad de nuestra red doméstica o empresarial. Expertos en ciberseguridad han alzado la voz de alarma, instando a los usuarios a reconsiderar y, en muchos casos, a evitar el uso de este puerto, ofreciendo alternativas más seguras para las funciones que pretende cubrir. Es hora de prestar atención a esta advertencia y proteger nuestro ecosistema digital.

¿Por qué el puerto USB del router es un riesgo?

La inclusión de un puerto USB en los routers WiFi fue, en su momento, una estrategia de los fabricantes para añadir valor y funcionalidad a sus dispositivos. La idea era permitir a los usuarios transformar su router en un pequeño servidor de archivos (NAS), un servidor de impresión, o incluso conectar módems 3G/4G para redundancia o cobertura móvil. Sin embargo, lo que se diseñó como una conveniencia, ha demostrado ser una puerta trasera potencial para los atacantes.

La principal razón de este riesgo reside en la naturaleza y la implementación de la mayoría de los firmwares de los routers. Estos sistemas operativos, a menudo simplificados y no tan robustos como los de un PC o un servidor dedicado, suelen carecer de las capas de seguridad necesarias para proteger adecuadamente los servicios asociados al puerto USB.

Primero, muchos routers utilizan versiones desactualizadas de protocolos de intercambio de archivos (como SMBv1) o implementaciones con fallos conocidos. Esto expone cualquier dispositivo de almacenamiento conectado a vulnerabilidades que podrían permitir el acceso no autorizado a los archivos. Pensemos por un momento en la información personal o profesional que podríamos tener almacenada en un disco duro externo conectado a nuestro router: fotos familiares, documentos de trabajo, copias de seguridad. Si un atacante logra explotar una vulnerabilidad en el firmware del router o en la implementación del protocolo de red, esa información podría quedar expuesta, modificada o incluso eliminada.

En segundo lugar, la gestión de permisos en estos sistemas suele ser rudimentaria. A menudo, los archivos compartidos a través del puerto USB del router tienen permisos laxos o se configuran con credenciales predeterminadas que rara vez son cambiadas por el usuario. Esto facilita que un atacante, una vez dentro de la red, pueda acceder a estos recursos sin demasiada dificultad. La falta de autenticación robusta o la configuración de cuentas de usuario débiles son errores comunes que abren brechas significativas.

Además, la conectividad USB también puede ser un vector de entrada para malware. Si se conecta una unidad USB comprometida al router, existe el riesgo de que el firmware del dispositivo se vea afectado, lo que podría convertir el router en parte de una botnet, en un punto de distribución de malware para otros dispositivos de la red, o incluso permitir al atacante redirigir el tráfico de internet a sitios maliciosos para realizar ataques de phishing. Los dispositivos USB no son solo almacenamiento; pueden emular teclados, tarjetas de red y otras funcionalidades, lo que abre un abanico de ataques potenciales conocidos como "BadUSB". En mi opinión, la gran mayoría de los usuarios desconocen completamente estos riesgos, lo que los convierte en blancos fáciles.

Finalmente, muchos routers no reciben actualizaciones de firmware frecuentes o los usuarios no las aplican diligentemente. Esto significa que las vulnerabilidades descubiertas en los servicios USB y otros componentes permanecen sin parchear durante mucho tiempo, creando una ventana de oportunidad constante para los atacantes. La desidia en la actualización es, quizás, uno de los mayores aliados de los ciberdelincuentes.

Vectores de ataque comunes

Entender cómo los atacantes pueden explotar el puerto USB de un router es crucial para apreciar la magnitud del riesgo. No se trata solo de un escenario hipotético, sino de vulnerabilidades que se han explotado en la práctica.

Acceso no autorizado a almacenamiento

El escenario más directo es el acceso a los archivos almacenados en unidades USB conectadas. Si un router comparte una unidad USB como una "unidad de red" sin la seguridad adecuada, un atacante que logre acceder a la red (ya sea por una contraseña WiFi débil, una vulnerabilidad en el router o por ingeniería social) podría acceder a esos archivos. Peor aún, algunos routers exponen estos servicios directamente a Internet si el usuario ha configurado un acceso remoto (por ejemplo, para acceder a sus archivos desde fuera de casa) sin implementar un cifrado robusto o una autenticación de dos factores. La ausencia de un sistema de permisos detallado o la posibilidad de que un intruso obtenga privilegios de administrador por una vulnerabilidad en el firmware, permite el robo, la modificación o la eliminación de datos cruciales. Considero que la comodidad de un "mini-NAS" en el router no justifica el riesgo inherente a la falta de seguridad avanzada.

Infección por malware a través de dispositivos USB

Este vector es particularmente insidioso. No se trata solo de lo que se comparte, sino de lo que se conecta. Una unidad USB infectada (por ejemplo, con malware BadUSB que modifica su comportamiento para realizar ataques de inyección de comandos) podría, en teoría, manipular el firmware del router si este no está adecuadamente protegido. Si el router es infectado, se convierte en una puerta de entrada para ataques más amplios. Un router comprometido podría:

- Redirigir todo el tráfico de internet a un servidor malicioso.

- Inyectar publicidad o malware en las páginas web que visitas.

- Ser parte de una botnet para realizar ataques DDoS.

- Monitorizar tu tráfico de red para robar credenciales. La idea de que un pequeño pendrive pueda desestabilizar la seguridad de toda nuestra red es una perspectiva escalofriante, pero muy real.

Exposición a la red local y global

Muchos routers, al habilitar funciones USB, abren puertos en el firewall interno o externo sin que el usuario sea plenamente consciente. Protocolos como UPnP (Universal Plug and Play), diseñado para facilitar la configuración de dispositivos en la red, pueden ser abusados por malware para abrir puertos en el router y permitir el acceso externo a servicios internos, incluidos los asociados al puerto USB. Si un atacante escanea Internet en busca de routers con puertos abiertos y servicios USB expuestos, podría encontrar fácilmente un objetivo vulnerable. Una vez dentro del router, el atacante tiene una posición privilegiada para atacar otros dispositivos de la red local, aprovechando la confianza implícita que existe entre ellos.

Casos reales y ejemplos teóricos

Aunque no siempre se hacen públicos con gran bombo, los incidentes relacionados con la explotación de routers son frecuentes. Ha habido informes de malware como Mirai, que se propaga a través de dispositivos IoT (Internet de las Cosas), incluyendo routers con contraseñas predeterminadas, que podrían teóricamente haber usado puertos USB para expandir su alcance si estos estuvieran mal configurados. Empresas de seguridad como Check Point o ESET han documentado vulnerabilidades en firmwares de routers de marcas populares (Asus, D-Link, TP-Link, Linksys, etc.) que permitían la ejecución remota de código o el acceso no autorizado a través de servicios relacionados con puertos USB o servicios de archivos compartidos.

Un ejemplo hipotético pero plausible sería el de una pequeña empresa que utiliza el puerto USB de su router para compartir un disco duro con documentos contables. Un atacante, aprovechando una vulnerabilidad en el firmware del router, no solo accedería a esos documentos, sino que podría modificar los registros, robar información confidencial de clientes o incluso sembrar ransomware en el disco, afectando gravemente la operación del negocio. Otro caso podría ser el de un usuario doméstico que usa el puerto USB para conectar una impresora antigua. Si esa impresora tiene una vulnerabilidad y el firmware del router no está actualizado, un atacante podría usar la impresora como pivote para acceder al router y, desde allí, a todos los dispositivos conectados a la red Wi-Fi, desde ordenadores hasta cámaras de seguridad.

La gravedad de estos escenarios demuestra que la comodidad de un puerto USB en el router es un riesgo desproporcionado comparado con los beneficios que ofrece. La cadena de seguridad es tan fuerte como su eslabón más débil, y en este caso, el puerto USB puede ser ese eslabón olvidado y vulnerable.

¿Qué hacer en su lugar? Soluciones y mejores prácticas

Ante la magnitud de los riesgos, es imperativo adoptar medidas proactivas para asegurar nuestra red. Afortunadamente, existen alternativas más seguras y prácticas para las funcionalidades que ofrece el puerto USB del router.

Desactivar el puerto USB (si es posible)

La solución más directa y eficaz si no utilizas el puerto USB de tu router es deshabilitarlo por completo. La mayoría de los routers modernos permiten hacerlo a través de su interfaz de administración web. Accede a la configuración de tu router (generalmente escribiendo 192.168.1.1 o 192.168.0.1 en tu navegador), busca la sección de "USB" o "Compartir almacenamiento" y desactiva todas las opciones relacionadas. Esto elimina el vector de ataque por completo. Si no lo utilizas, no hay razón para mantenerlo activado y expuesto.

Mantener el firmware actualizado

Esta es una regla de oro en ciberseguridad para cualquier dispositivo conectado a internet. Los fabricantes de routers lanzan actualizaciones de firmware para corregir errores, mejorar el rendimiento y, lo más importante, parchear vulnerabilidades de seguridad. Es fundamental revisar periódicamente el sitio web del fabricante de tu router o utilizar la función de actualización automática (si está disponible y es de confianza) para asegurarte de tener la última versión del firmware. Un firmware actualizado es tu primera línea de defensa contra muchos ataques conocidos. Puedes encontrar guías generales sobre cómo mantener el firmware de tu router actualizado aquí.

Cambiar credenciales predeterminadas

Desde el momento en que instalas un router, lo primero que debes hacer es cambiar la contraseña predeterminada de acceso a la interfaz de administración. Utiliza una contraseña fuerte y única, que combine letras mayúsculas y minúsculas, números y símbolos. Lo mismo aplica para cualquier servicio compartido a través del USB; si insistes en usarlo, asegúrate de que el acceso requiera una contraseña robusta y que los permisos estén configurados con el principio de mínimo privilegio.

Utilizar soluciones de almacenamiento en la nube o NAS dedicado

Si necesitas almacenar y compartir archivos, las alternativas dedicadas son significativamente más seguras y eficientes.

- Almacenamiento en la nube: Servicios como Google Drive, Microsoft OneDrive, Dropbox o Apple iCloud ofrecen un almacenamiento robusto con cifrado, autenticación de dos factores (2FA) y gestión de permisos avanzada. Son ideales para la mayoría de los usuarios y empresas pequeñas.

- NAS (Network Attached Storage) dedicado: Para quienes requieren más control, mayor capacidad o un rendimiento superior, un NAS es la opción profesional. Dispositivos de marcas como Synology, QNAP o Western Digital están diseñados específicamente para el almacenamiento en red, con sistemas operativos optimizados para la seguridad, copias de seguridad automáticas, cifrado de volúmenes y opciones avanzadas de control de acceso. Aunque implican una inversión inicial mayor, la tranquilidad y las funcionalidades que ofrecen superan con creces las capacidades de un puerto USB de router. Personalmente, considero que esta es la mejor inversión para cualquier persona o empresa que valore sus datos. Aquí puedes ver una comparativa entre el almacenamiento en la nube, NAS y un router USB para que tomes una decisión informada.

Configuración de red segura

Además de las medidas específicas para el USB, es fundamental mantener una configuración de red general robusta:

- Deshabilitar UPnP: Si no lo necesitas explícitamente, desactiva el Universal Plug and Play en tu router. Este protocolo, aunque conveniente, puede ser explotado para abrir puertos sin tu consentimiento. Puedes leer más sobre los riesgos de UPnP en este artículo.

- Segmentación de red: Si tu router lo permite, crea una red de invitados (guest network) para visitantes y dispositivos IoT. Esto aísla estos dispositivos del resto de tu red principal, minimizando el riesgo si uno de ellos es comprometido.

- Firewall: Asegúrate de que el firewall de tu router esté activo y configurado adecuadamente.

Considerar un router sin puerto USB (o uno con seguridad robusta)

Si estás en el proceso de adquirir un nuevo router y no tienes planes de usar sus funciones USB, quizás valga la pena considerar modelos que directamente no lo incluyan. Si necesitas sus funcionalidades y estás dispuesto a asumir el riesgo, investiga routers de gama alta que ofrezcan un soporte de firmware más robusto, actualizaciones más frecuentes y mejores características de seguridad para la gestión de servicios USB.

Implicaciones a largo plazo y la importancia de la concienciación

La advertencia sobre el puerto USB del router no es un incidente aislado, sino un síntoma de un problema más amplio en el panorama de la ciberseguridad: la subestimación de la seguridad en dispositivos que consideramos "simples" o "periféricos". Los routers, junto con otros dispositivos IoT, se han convertido en objetivos prioritarios para los ciberdelincuentes debido a su ubicuidad, su conexión constante a internet y la falta general de atención de los usuarios hacia su seguridad.

La concienciación es, sin duda, la herramienta más poderosa que tenemos. No podemos delegar toda la responsabilidad en los fabricantes, aunque ellos tienen un papel crucial en la producción de dispositivos más seguros y en la provisión de actualizaciones regulares y sencillas. Como usuarios, debemos asumir un rol activo en la protección de nuestra infraestructura digital. Esto implica educarse sobre los riesgos, entender las funcionalidades de nuestros dispositivos y tomar decisiones informadas sobre cómo los utilizamos.

En el largo plazo, una comunidad de usuarios informados y proactivos forzará a la industria a priorizar la seguridad desde el diseño ("security by design") en lugar de tratarla como una característica secundaria. El puerto USB del router es solo una de las muchas superficies de ataque que existen. Adoptar una mentalidad de "cero confianza" (zero trust) y mantener una higiene digital constante es el camino a seguir. No se trata de eliminar la comodidad, sino de buscarla en soluciones que ofrezcan seguridad como pilar fundamental, no como un mero añadido.

En resumen, la advertencia de los expertos en seguridad sobre el puerto USB del router WiFi es una llamada de atención vital. Es un recordatorio de que cada punto de conexión en nuestra red puede ser una vulnerabilidad. Al desactivar el puerto USB o, mejor aún, al migrar a soluciones dedicadas y más seguras como el almacenamiento en la nube o los sistemas NAS, no solo estamos protegiendo nuestros datos, sino que estamos contribuyendo a un ecosistema digital más resiliente y seguro para todos. La seguridad de nuestra red comienza con la vigilancia y la proactividad del usuario.